ISO/SAE 21434標準下道路車輛網絡與信息安全軟件開發實踐

在智能網聯汽車時代,車輛網絡安全已成為產品開發不可或缺的一環。ISO/SAE 21434《道路車輛-網絡安全工程》國際標準,為汽車全生命周期的網絡安全活動提供了系統化的工程框架。其第10章“產品開發”專門聚焦于開發階段的具體要求,而“網絡與信息安全軟件開發”則是其中的核心實踐領域。本文將深入探討在ISO/SAE 21434框架下,如何系統性地進行車載網絡與信息安全軟件的開發。

一、 概念與規劃階段:奠定安全開發基石

在車輛項目啟動之初,網絡安全活動便已同步展開。依據ISO/SAE 21434,此階段的核心任務是:

- 識別網絡安全目標:基于威脅分析與風險評估(TARA)的輸出,明確軟件所需實現的網絡安全屬性,如機密性、完整性、可用性、真實性等。

- 定義網絡安全需求:將抽象的網絡安全目標轉化為具體、可測試的軟件需求。例如,“防止未經授權的ECU刷寫”可轉化為“Bootloader必須實現基于密碼學簽名的固件驗證機制”。

- 制定網絡安全開發流程:確立適用于汽車軟件的、融合了網絡安全考量的開發流程。這通常意味著將ISO 21434的要求與成熟的汽車軟件開發標準(如ASPICE)及安全編碼標準(如MISRA C, CERT C)相結合。

二、 設計與實現階段:構建內生安全能力

這是網絡安全屬性“內建于”軟件的關鍵階段。

1. 安全架構設計:

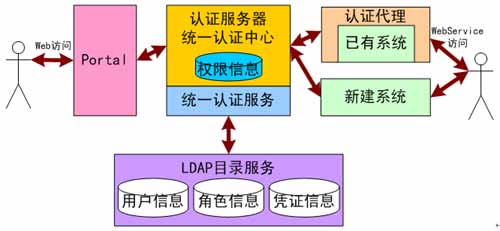

- 分層防御:遵循“縱深防御”原則,不依賴單一安全機制。例如,在車外通信(T-Box)與車內網絡(CAN/Ethernet)之間部署防火墻或網關進行隔離與過濾。

- 最小權限原則:為每個軟件模塊或進程分配完成其功能所需的最小系統權限,限制潛在攻擊面。

- 安全分區與隔離:利用硬件特性(如MPU, TrustZone)或虛擬化技術,將安全關鍵軟件(如密鑰管理)與非安全功能隔離運行。

- 安全通信:為車內及車云通信設計標準化的安全協議棧,如基于TLS 1.3的車云通信、基于SecOC(AUTOSAR安全車載通信)或MACsec的域內/域間通信。

2. 安全編碼與實現:

- 遵循安全編碼規范:強制執行MISRA C/C++、CERT C/C++等指南,避免緩沖區溢出、整數溢出、格式化字符串等常見漏洞。

- 安全庫的使用:優先使用經過嚴格審查和認證的密碼學庫(如符合FIPS 140-2/3標準)和安全函數庫,而非自行實現。

- 安全內存管理:確保敏感數據(如密鑰、個人身份信息)在使用后能被安全擦除,并存儲在受保護的內存區域。

- 防御性編程:對所有外部輸入(包括來自其他ECU或云端的消息)進行嚴格的驗證、凈化和邊界檢查。

三、 驗證與確認階段:確保需求達成與漏洞消減

此階段旨在通過系統化的測試和評估,驗證軟件是否滿足既定的網絡安全需求,并識別未知漏洞。

1. 網絡安全測試:

- 靜態應用安全測試(SAST):在不運行代碼的情況下,通過分析源代碼或二進制文件來發現潛在漏洞和合規性問題。

- 動態應用安全測試(DAST)與模糊測試(Fuzzing):在模擬或真實環境中運行軟件,向其接口(如API、通信總線消息)注入大量畸形、隨機或基于語法的輸入,以觸發異常行為或崩潰,從而發現運行時漏洞。

- 滲透測試:模擬惡意攻擊者的視角和方法,對集成后的系統進行主動攻擊測試,以評估整體安全防護的有效性。

- 密碼學實現驗證:測試密碼算法的正確性、密鑰管理的安全性和隨機數生成的質量。

2. 網絡安全評估:

- 對測試結果進行分析,確認所有識別的網絡安全漏洞均已被記錄、評估風險等級,并制定修復或緩解計劃。

- 生成網絡安全評估報告,作為軟件發布和產品集成決策的重要依據。

四、 生產與運行后階段:持續的安全維護

ISO 21434強調網絡安全是全生命周期活動。軟件發布后,開發工作并未結束。

- 漏洞管理:建立監控、接收、分析、評估和響應外部(如CERT、供應商)及內部發現的網絡安全漏洞的流程。

- 安全更新機制:設計和實現安全、可靠、防回滾的空中下載(OTA)軟件更新機制,確保漏洞補丁能夠及時、可控地部署到車輛上。

- 事件響應支持:為運行階段的網絡安全事件提供必要的技術分析、取證和修復支持。

結論

在ISO/SAE 21434的指導下,道路車輛的網絡與信息安全軟件開發已從“附加功能”轉變為“內生屬性”。它要求汽車制造商及軟件供應商必須將網絡安全思維系統地融入從概念到退役的每一個開發環節,通過標準化的流程、嚴謹的設計與實現、充分的驗證以及持續的后維護,共同構筑智能網聯汽車可信賴的“數字免疫系統”。這不僅關乎產品合規,更是對用戶安全、隱私和公共安全的核心承諾。

如若轉載,請注明出處:http://www.buffing.cn/product/71.html

更新時間:2026-04-16 15:49:18